OWASP, 2-3 yılda bir mobil uygulamaları üzerinde tespit edilen önemli zafiyetleri yayınlar. OWASP Testing Metodolojisi bu zafiyetlerin nasıl giderileceğine dair bir liste içerir. Bu...

Kategori: Web Güvenliği

Olay müdahalesinin ne olduğunu keşfetmeden önce, bazı önemli terminolojileri inceleyelim.Saldırı vektörleri, saldırganların bir güvenlik açığına erişmek için kullandıkları yollardır.Başka bir deyişle, bir varlığa saldırmak...

Adım 1: UTM'i İndirme ve Kurma UTM'i resmi web sitesinden (https://getutm.app/) indirin. İndirilen dosyayı açın ve UTM uygulamasını "Uygulamalar" klasörüne sürükleyerek kurun. Adım 2:...

Bilgi güvenliği, günümüz dijital çağında işletmeler için vazgeçilmez bir öneme sahiptir. Siber tehditlerin artmasıyla birlikte, şirketlerin hassas bilgilerini korumak ve müşteri güvenini sağlamak daha...

Bildiğiniz gibi Shodan sunucuların google arama motoru olarak lanse ediliyor ama bir farkla bu arama motorunda açıklı sunucuları kolayca çeşitli arama kalıplarıyla tespit edebilirsiniz....

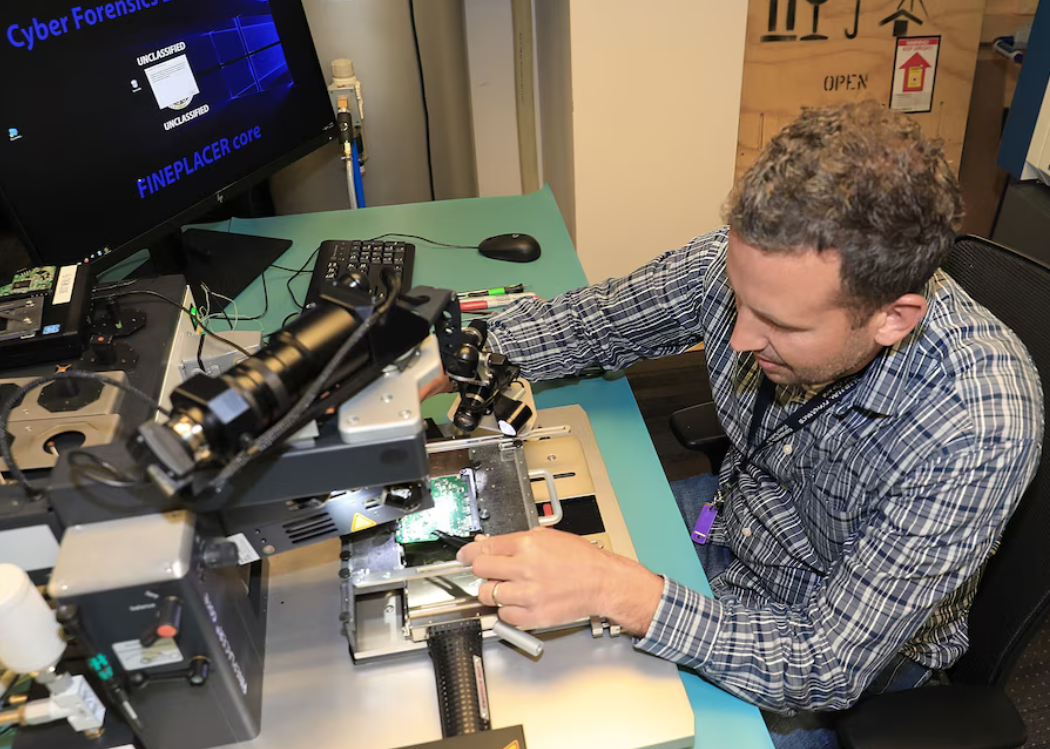

Bu yazımda en önemli adli bilişim araçlarını bir makale altında toplamak istedim. Bilgi teknolojilerinde mutlaka bir tanesi bir gün bir işinize yarayacak 30 adet...

Fortinet®, 2023 Operasyonel Teknoloji ve Siber Güvenlik Durumu Raporu’nun bulgularını açıkladı. Sonuçlar, operasyonel teknoloji (OT) güvenliğinin mevcut durumunu temsil ediyor ve kurumların sürekli genişleyen...

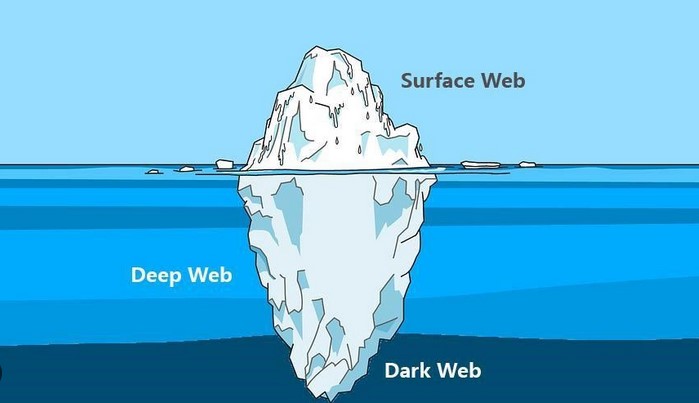

Dark web, internetin görülebilir kısmından farklı olarak, anonim ve şifreli bir ağda bulunan web sitelerinin olduğu bölümdür. Bu bölüm, genellikle kullanıcının kimliğini gizleyen ve...

Dolandırıcılar sürekli olarak yeni dolandırıcılık yöntemleri geliştirmekte ve geleneksel yöntemlerin yanı sıra daha sofistike taktikler kullanmaktadır. İşte bazı örnekler: Kripto para dolandırıcılığı: Kripto para...

OpenAI, Kasım 2022'nin sonunda, Yapay Zeka ve olası kullanımlarına anında bir ilgi dalgası yaratan Büyük Dil Modeli (LLM) için yeni arayüz olan ChatGPT'yi piyasaya...

Altta sizlere paylaştığım linkler üzerinden kaynağından şüphelendiğiniz maillerin içeriğini ve göndericilerini tespit edebilir ve olumsuz bir durumla karşılaşmamak için önlem alabilirsiniz. Bu sitelerdeki araçlar...

Endpoint Detection and Response (EDR) Endpoint Detection and Response (EDR), bir bilgisayar ağında bulunan uç nokta cihazlarının (örneğin, bilgisayarlar, mobil cihazlar ve sunucular) güvenlik...

Özellikle servislerin kullanıcı ve parola tespitlerinde kullanılan saldırı araçlarından olan "Hydra" aracından geçtiğimiz günlerde bahsetmiştik. Bu araç üzerinde brute force saldırı yaparken liste ihtiyaçlarımıza...

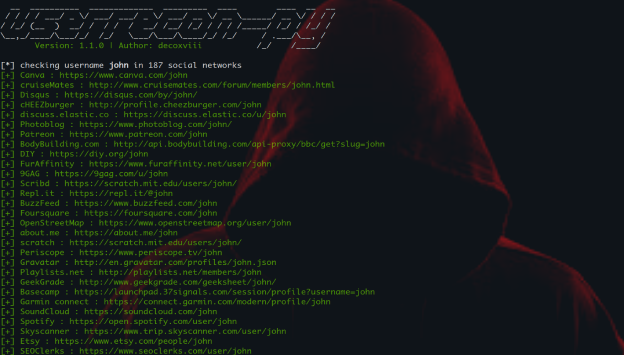

Öncelikle alttaki link üzerinden aracımızı indiriyoruz. Sonrasında sırasıyla ilgili adımları takip edferek aracımızı çalışır hale getiriyoruz. $git clone https://github.com/issamelferkh/userrecon.git$cd userrecon$chmod +x userrecon.sh$./userrecon # bu...

Öncelikle alttaki link üzerinden ilgili araçları indirip sırasıyla kurulumlarını yapınız. Sonrasında ise alttaki açıklamalarıyla belirttiğim servisleri çalıştırıp ayarları yaptığınızda işlem tamamdır. Bu kadar basit......

Hydra, kaba kuvvet (brute-force) kullanarak online olarak parola kırmaya yarayan bir araçtır. Hydra aracı bir liste (wordlist) kullanılarak ve kaba kuvvet yani deneme yöntemiyle...

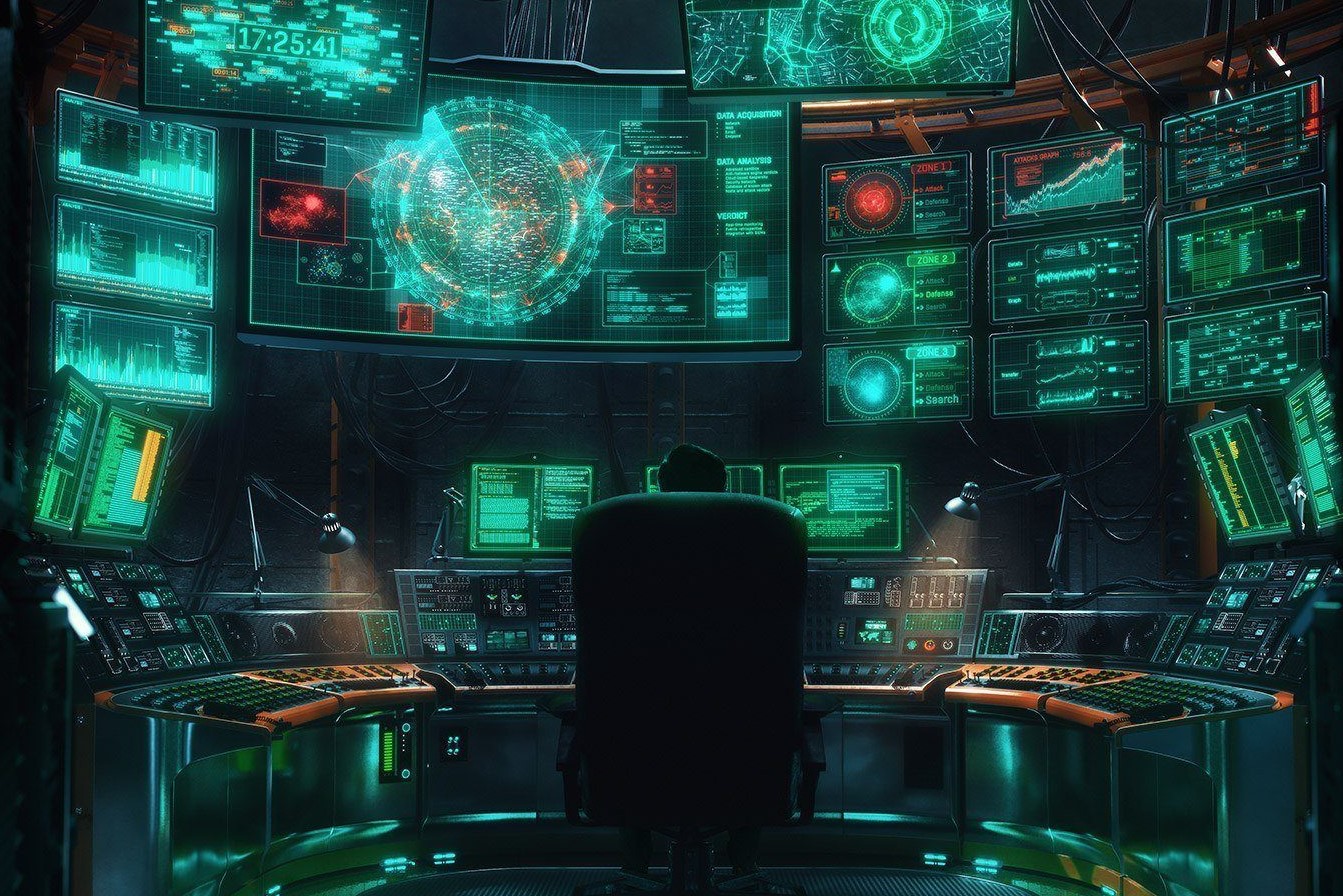

SOC (Security Operations Center) SOC, Güvenlik Operasyonları Merkezi (Security Operations Center) bir kuruluşun güvenliğini devamlı olarak izleyen ve güvenlik olaylarının analizinden sorumlu bir bilgi...

... "SOC Analist" Kimdir? SOC analistler de siber tehditlere ilk müdahale edenlerdir. Tehditleri ikinci savunma hattına bildirirler ve ardından organizasyonu korumak için güvenlik stratejileri...

Kaba kuvvet saldırısı ile saldırganlar ne amaçlar: - Kaba kuvvet saldırısı (brute force attack), deneme yanılma yaklaşımı kullanarak kişisel bilgilerinizi, özellikle kullanıcı adınızı ve...

1. En Büyük Siber Tehdit : Veri İhlalleri Veri ihlalleri, en büyük siber güvenlik sorunu olarak bildirilmeye devam ediyor ve bu, kişisel veriler değerli...

Herkesin bildiği gibi bilgisayar virüsleri, özellikle pek fazla bu işten anlamayan normal bilgisayar kullanıcıların zaman zaman canını sıkan ve genelde kendilerinin bilgisayarlarına farkında olmadan...

Yükleniyor…

Bugün kısaca sizlere BT/IT ve BG/IS çalışma mantıklarından ve birazda ilgilendikleri alanlardan bahsedeceğim. Tabiki verimli ve güvenli bir çalışma ortamında BT ve Bilgi Güvenliği,...

Saldırı Önleme Sistemi (IPS) Saldırı Önleme Sistemi, Saldırı Tespit ve Önleme Sistemi olarak da bilinir. Ağ veya sistem etkinliklerini kötü amaçlı etkinliklere karşı izleyen...

Saldırı Tespit Sistemi (IDS) Saldırı Tespit Sistemi (IDS), şüpheli etkinlik için ağ trafiğini izleyen ve bu tür bir etkinlik bulunduğunda uyarı veren bir sistemdir....