Olay müdahalesinin ne olduğunu keşfetmeden önce, bazı önemli terminolojileri inceleyelim.

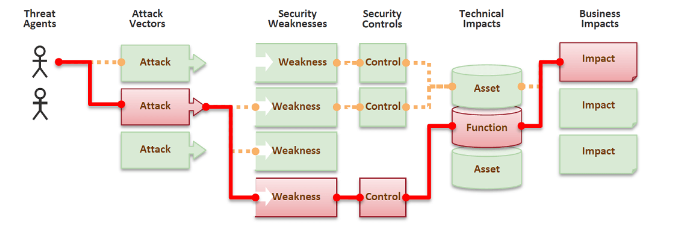

Saldırı vektörleri, saldırganların bir güvenlik açığına erişmek için kullandıkları yollardır.

Başka bir deyişle, bir varlığa saldırmak için kullanılan yönteme Tehdit Vektörü veya Saldırı vektörü denir.

Saldırı vektörleri analiz edilebilir. Analiz, aşağıdaki gibi saldırı yüzeyleri incelenerek yapılır.

Bir uygulamanın giriş noktaları, API’ler, dosyalar, veritabanları, kullanıcı arayüzleri vb. karşılaştığınızda

çok sayıda giriş varsa, modellemeyi farklı kategorilere ayırabilirsiniz. (API’ler, İş akışları vb…)

Olay Müdahalesinin Temelleri

TechTarget olay müdahalesini şu şekilde tanımlamaktadır: “Olay müdahalesi, BT olayı, bilgisayar olayı ya da güvenlik olayı olarak da bilinen bir güvenlik ihlali ya da siber saldırı sonrasını ele almaya ve yönetmeye yönelik organize bir yaklaşımdır. Amaç, durumu hasarı sınırlandıracak ve kurtarma süresini ve maliyetlerini azaltacak şekilde ele almaktır.”

Peki bilgi güvenliği olayı nedir?

Olay, bir sistemde veya ağda meydana gelen gözlemlenebilir herhangi bir olaydır. Olaylar arasında bir kullanıcının bir paylaşıma bağlanması, bir sunucunun bir web sayfası için istek alması, bir kullanıcının e-posta göndermesi ve bir yeniden duvarın bir bağlantı girişimini engellemesi sayılabilir.

Olaylar, sistem çökmeleri, paket kayıpları, sistem ayrıcalıklarının yetkisiz kullanımı, hassas verilere yetkisiz erişim ve verileri yok eden kötü amaçlı yazılımların çalıştırılması gibi olumsuz sonuçları olan olaylardır. Olay müdahale operasyonu sırasında toplamanız gereken çok sayıda veri kaynağı vardır. Aşağıdakiler gibi farklı kaynakları kullanabilirsiniz:

– IP addresses

– Domain names

– URLs

– System calls

– Processes

– Services and ports

– File hashes

Olay Müdahale Süreci

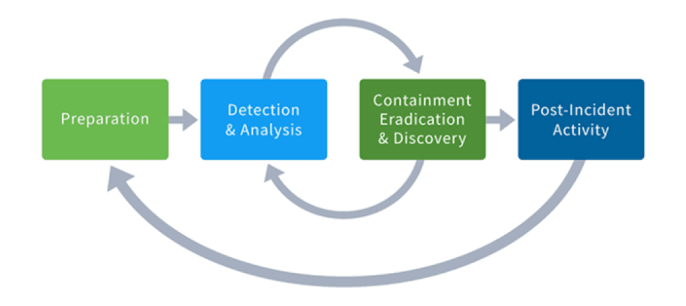

Herhangi bir metodolojik operasyon gibi olay müdahalesi de iyi tanımlanmış bir dizi adımdan geçer:

- Hazırlık: Bu aşamada ekipler, farkındalık eğitimi geliştirmek de dahil olmak üzere olayları başarılı bir şekilde ele almak için gerekli araçları ve kaynakları devreye sokar.

- Tespit ve analiz: bu en zor aşamadır. Her olay müdahale ekibi için zorlu bir adımdır. Bu aşama, ağların ve sistemlerin araştırılmasını, günlük tutma politikasını, bir olayın belirtilerinin tanınmasını ve güvenlik olaylarının önceliklendirilmesini içerir.

- Çevreleme yok etme ve kurtarma: bu aşamada kanıt parçaları toplanır ve çevreleme ve kurtarma stratejileri sürdürülür.

- Olay sonrası faaliyet: Bu aşamada ekip performansını değerlendirmek, gerçekte ne olduğunu belirlemek, politikalara uyum ve benzeri konularda tartışmalar yapılır.

Olay müdahale ekiplerinin kurulması

Farklı olay müdahale Ekipleri vardır:

- Bilgisayar Güvenliği Olay Müdahale Ekipleri

- Ürün Güvenliği Olay Müdahale Ekipleri

- Ulusal CSIRT’ler (USOM) ve Bilgisayar Acil Durum Müdahale Ekibi.

Güvenlik Operasyon Merkezleri Temelleri

Wikipedia Güvenlik Operasyon Merkezlerini şu şekilde tanımlamaktadır: Güvenlik operasyon merkezi, güvenlik sorunlarıyla organizasyonel ve teknik düzeyde ilgilenen merkezi bir birimdir. Bir bina veya tesis içindeki bir SOC, personelin veri işleme teknolojisini kullanarak sahayı denetlediği merkezi bir konumdur.

Güvenlik Operasyon Merkezleri sadece teknik araçlardan oluşan bir koleksiyon değildir.

SOC’ler insan, süreç ve teknolojiden oluşur.

Görevinizi hazırlamanıza yardımcı olması için Sampson’un bu kılavuzunu okumanızı tavsiye ederim

Chandler : Olay Müdahale Rehberi

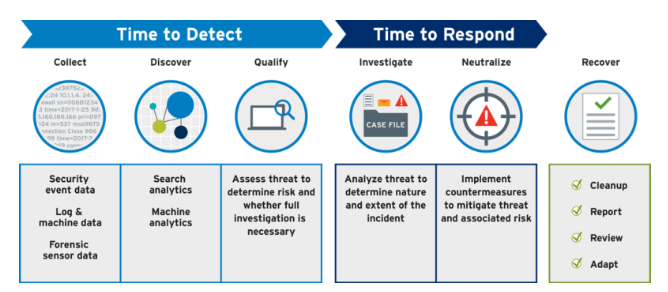

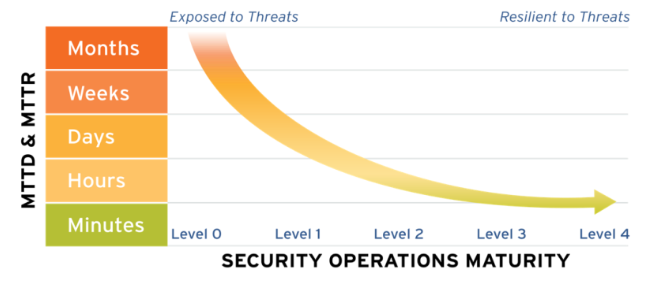

SOC olgunluğunuzu değerlendirmek çok önemlidir çünkü ölçemediğiniz şeyi iyileştiremezsiniz. İş ihtiyaçlarınıza ve kullanım durumlarınıza göre farklı metriklere dayanan birçok olgunluk modeli vardır. Metriklerden bazıları şunlardır: * Tespit Etme Süresi (TTD) * Yanıt Verme Süresi (TDR)

Şimdiye kadar olay müdahalesi gerçekleştirmek için birçok önemli terminolojiyi ve adımı ele aldığımızı varsayıyorum. Bu makaleyi yazmamızın en büyük amacı, okuyucularımızın olay müdahale uzmanları olarak günlük işlerinde ihtiyaç duydukları temel becerileri öğrenmelerine yardımcı olacak ortak bir rehber sunmaktır. Yorumlarınız bu makalede büyük rol oynamaktadır. Eklemek veya düzeltmek istediğiniz bir şey olursa lütfen yorum yapmaktan çekinmeyin, böylece Olay Müdahalesi hakkında bilgi edinmek için bir rehber arayan okuyucular için birlikte tek noktadan bir kaynak oluşturabiliriz.

Kaynaklar

https://searchsecurity.techtarget.com/definition/incident-response

https://logrhythm.com/blog/a-ctos-take-on-the-security-operations-maturity-model/