Bu yazımda sizlere kısa soru cevaplarla çeşitli konularda bilgilendirme yapmayı amaçladım.

20 soru ve cevap olarak planladığım yazımın ikinci kısmı sizlerle…

Yararlı olması dileğiyle. :)

Soru11: Siber güvenlik saldırılarının yaygın türleri nelerdir?

Cevap11: Siber güvenlik saldırılarının yaygın türleri şunlardır,

• Malware

• Cross-Site Scripting (XSS)

• Denial-of-Service (DoS)

• Domain Name System Attack

• Man-in-the-Middle Attacks

• SQL lnjection Attack

• Phishing

• Session Hijacking

• Brute Force

Soru12: OSI modeli nedir?

Cevap12: OSI (Açık Sistemler Ara Bağlantı Modeli), bir ağ sisteminin işlevlerini tanımlamak için kullanılan kavramsal bir çerçevedir. OSI modeli, farklı ürünler ve yazılımlar arasında birlikte çalışabilirliği desteklemek için bilgi işlem işlevlerini evrensel bir kurallar ve gereksinimler kümesinde karakterize eder. OSI referans modelinde, bir bilgisayar sistemi arasındaki iletişim yedi farklı soyutlama katmanına bölünmüştür: fiziksel, veri bağlantısı, ağ, taşıma, oturum, sunum ve uygulama.

Soru13: SQL enjeksiyonu ne demektir? Nasıl önlersiniz?

Cevap13: SQL enjeksiyonu, dolandırıcıların arka uç veritabanlarını manipüle etmek ve hassas verilere erişmek için kötü niyetli SQL komut dosyaları kullandığı tipik bir saldırıdır. Saldırgan aktör, saldırı başarılı olduktan sonra SQL veritabanında yer alan önemli şirket verilerini, müşteri listelerini veya müşterilerin kişisel bilgilerini görebilir, düzenleyebilir veya silebilir. Aşağıdaki ipuçları SQL enjeksiyon saldırılarını önlemenize yardımcı olabilir,

• Gelen tüm istekleri, tehlikeli ifadeler bulundurmasına karşı önceden hazırlayacağınız bir fonksiyon ile kontrol edip sonra query’e dönüştürün, filtreleme yapın.

• Mümkün olduğunca stored procedure kullanın.

• Cookie değerleri dahil olmak üzere tüm kullanıcı girişleri için güçlü bir sunucu taraflı doğrulama uygulayın.

Soru14: Omuz Sörfü nedir? Nasıl önlenebilir ?

Cevap14: Omuz sörfü, yarı kamusal bir alanda bilgi yazarken insanların ekranlarına fiziksel olarak bakmayı gerektiren bir fiziksel saldırı şeklidir. Önleme için sürekli etrafımıza dikkat etmeliyiz, önemli ya da gizli bilgilerin kontrolünü yaparken vücudumuzla ekranın görüntülenmesini engellemeliyiz.

Soru15: Hashing ve şifreleme (encryption) arasındaki fark nedir?

Cevap15: Hashing, verileri, daha sonra orijinal verileri temsil etmek için kullanılan, anahtar olarak bilinen daha küçük bir sabit değere dönüştürme yöntemidir.

Şifreleme, verileri yalnızca anahtar veya parolaya sahip yetkili kullanıcının orijinal verileri alabileceği şekilde güvenli bir şekilde kodlama tekniğidir; veri diğer herkes için çöp gibi görünür.

Soru16: İki faktörlü kimlik doğrulama ne demektir?

Cevap16: Genellikle iki aşamalı doğrulama veya iki faktörlü doğrulama olarak da bilinen iki faktörlü kimlik doğrulama (2FA), kullanıcıların iki bağımsız kimlik doğrulama faktörü ile kimliklerini doğruladıkları bir güvenlik yöntemidir. Bu prosedür, kullanıcının kimlik bilgilerini ve erişimleri olan kaynakları daha iyi korumak için yapılır. Kullanıcının yalnızca bir faktör, yani genellikle bir parola belirttiği tek faktörlü kimlik doğrulama (SFA), iki faktörlü kimlik doğrulamadan (TFA) daha düşük bir güvenlik seviyesi sunar.

Tek başına kurbanın parolasına sahip olmak, kimlik doğrulama doğrulamasını gerçekleştirmek için yeterli olmadığından, iki faktörlü kimlik doğrulama, kimlik doğrulama işlemine ek bir güvenlik katmanı ekleyerek, saldırganların bir kişiyle uyumlu cihazlara veya hesaplara erişmesini zorlaştırır.

Soru17: Bir kaba kuvvet (brute force) saldırısı nasıl önlenebilir?

Cevap17: Brute Force saldırısı aşağıdaki yöntemlerle de önlenebilir,

• Başarısız oturum açma girişimlerinin sayısını sınırlayın.

• sshd_config dosyasını değiştirerek, root kullanıcıyı SSH üzerinden erişilemez hale getirebilirsiniz.

• Varsayılan bağlantı noktasını kullanmak yerine, onu sshd yapılandırma dosyanızda değiştirin.

• Captcha’yı kullanın.

• Oturum açmaları belirli bir IP adresi, IP adresi aralığı ya da lokasyonla sınırlandırın.

• İki faktör kullanarak kimlik doğrulama yapın

• Giriş yapmak için benzersiz olan URL’ler kullanın

• Sunucu günlüklerine göz atın.

Soru18: Network Sniffing ne demektir?

Cevap18: Sniffing, bir ağ üzerinden iletilen veri paketlerini dinlemek ve değerlendirmek için bir tekniktir. Bu, özel yazılım veya donanım kullanılarak gerçekleştirilebilir. Sniffing, aşağıdakiler de dahil olmak üzere çeşitli amaçlar için kullanılabilir:

• Parola gibi gizli bilgileri yakalamak için

• Sohbet mesajlarını ya da mailleri dinlemek için

• Bir ağ üzerindeki sorunların tespit edilmesinde ya da paketlerin düzgün gidip gitmediğinin kontrolünde.

Soru19: Sistem sıkılaştırmak / güçlendirme ne demektir?

Cevap19: Genel olarak sistem sıkılaşırma/güçlendirme, bir organizasyonun sistemlerinde, uygulamalarında, belleniminde ve diğer bileşenlerindeki güvenlik açıklarını yönetmeye yönelik bir dizi araç ve prosedürü ifade eder.

Sistem güçlendirmenin amacı, olası saldırıları azaltarak ve sistemin saldırı yüzeyini sıkıştırarak güvenlik risklerini azaltmaktır. Birçok sistem sıkılaşırma türü aşağıdaki gibidir:

• Uygulama sağlamlaştırma

• Sunucuyu sağlamlaştırma

• Ağı sağlamlaştırma

• Veritabanlarının sağlamlaştırılması

• İşletim sisteminin sağlamlaştırılması

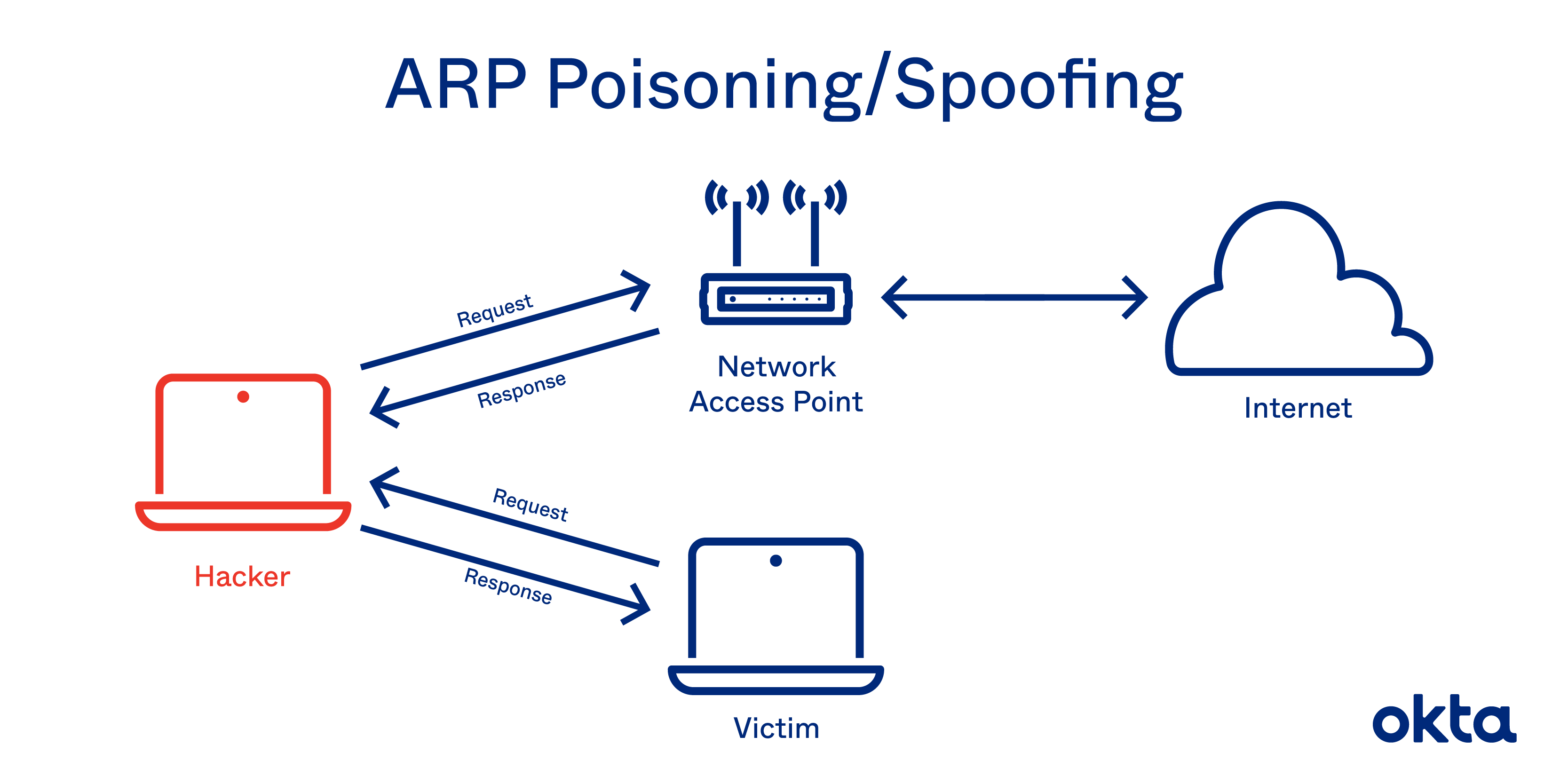

Soru20: ARP zehirlemesi / ARP poisoning ne demektir?

Cevap20: Adres Çözümleme Protokolü Zehirlemesi, hedef bilgisayarın fiziksel adresinin saldırgan tarafından ağda yayınlanan sahte arp yanıt paketleriyle manüpüle edilerek ilgili bilgisayara gitmesi gereken paketlerin saldırgan bilgisayarı tarafından alınmasıyla gerçekleştrilen bir tür siber saldırıdır. Saldırgan tüm paketleri üzerine alabileceği gibi hedefin fark etmemesi için aldığı bu paketleri okuduktan sonra saldırıdan habersiz olan hedefe geri gönderir ve hedefin internet bağlantısında herhangi bir kesinti olmayacağından durumun farkına varılmayacaktır.